Trojan.Agent.Win32.128978

Что мешает блокировщикам рекламы точно также блокировать и код майнера? Вроде как, ничего : Но я бы сам лучше «поделился» своим железом для майнинга, чем для рекламы. Эх, а я думал будет написано что-то вроде: "А что мешает "бесплатным" блокировщикам рекламы точно также майнить криптовалюту". Если была бы такая опция включить одно вместо другого. Не нашли ничего.

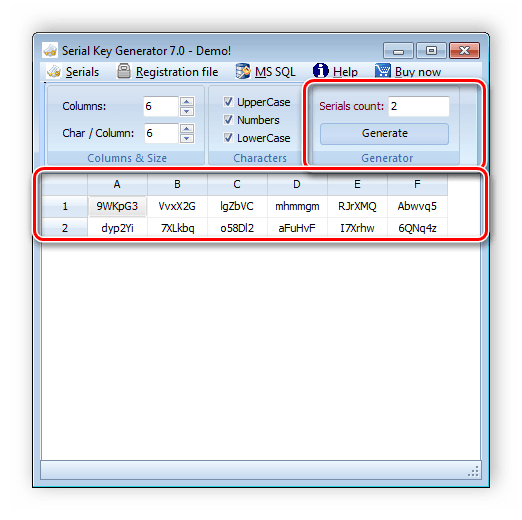

В основном, рраспространяется через файлообменные Web-сайты и социальные сети, маскируясь под некоторые полезные программы, взломщики программ, генераторы серийных кодов и ключей, и т. Чем побуждает пользователя скачать вредоносное ПО и запустить у себя на компьютере. Также, троянская программа, активно рраспространяются порносайтами, под видом программы необходимой для просмотра фотографий и видео файлов.

- Зачем следить за мной через скрытую камеру, если я не депутат, олигарх и даже не селебрити?

- Я думаю, можно с уверенностью предположить, что места, которые вы посещаете в Интернете, будут определять, какие программы установлены на вашем компьютере.

- Еще один пример когда завязывание инфраструктуры на аутсорс имеет степень угрозы как бандитизм.

- Most clients, renting hosting from a provider, place on it sites of a completely legal nature - business projects, portfolios, news, blogs. You can publish both a very small amateur site and a professional online store on hosting.

- Салют нашим арбитражникам!

- Просмотр полной версии : Кто сталкивался с вирусом??? Проблема в чем

- Источники бесплатного трафика используют как профессионалы, так и начинающие арбитражники. На старте своей карьеры каждый новичок пытается узнать, где найти трафик подешевле, а еще лучше — бесплатно.

- Закрыть меню. Поиск по сайту.

- Win32 — семейство троянских программ ворующих пароли к e-mail аккаунтам и рассылающих спам с удалённого компьютера. В основном, рраспространяются через файлообменные Web-сайты и социальные сети, маскируясь под некоторые полезные программы, взломщики программ, генераторы серийных кодов и ключей, и т.

![Кто сталкивался с вирусом ??? [Архив] - Форум Touareg Club](https://lumpics.ru/wp-content/uploads/2018/04/programmy-dlya-generaczii-klyuchej-01.png)